Установка роли Active Directory Certificate Services

Эта статья является частью серии статей про упрощенную установку Certification Authority (CA) в тестовом окружении.

Благодаря заранее проведенному планированию, установка роли AD CS не вызывает серьезных вопросов.

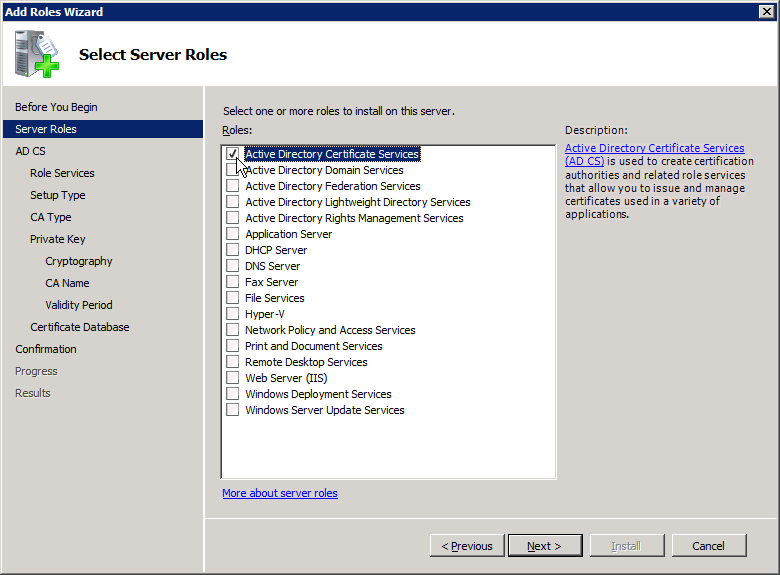

Запускаем установщик роли Active Directory Certificate Services (AD CS)

Server Manager -> Add roles -> Active Directory Certificate Services (AD CS)

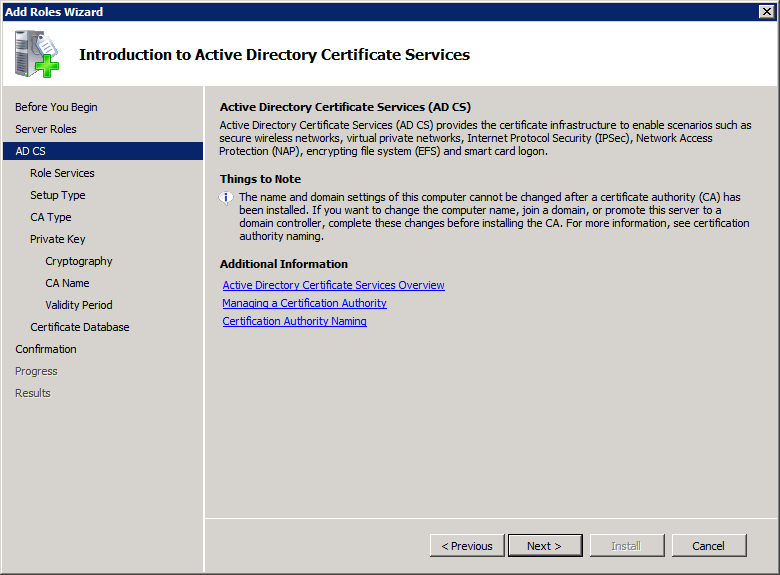

Информация об AD CS

Стоит прочесть, если Вы не сделали этого ранее.

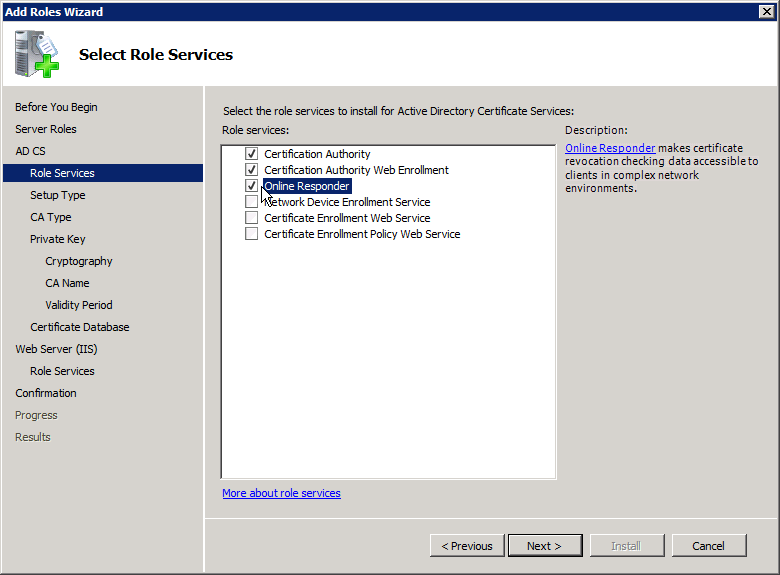

Выбор сервисов роли

Кроме роли Certification Authority, в тестовом домене можно установить Certification Authority Web Enrollment на сервер CA. Однако делать так для production довольно непредусмотрительно, и это мягко сказано. Тем более, что в корпоративной среде наверняка найдется подходящий HTTP сервер для этих целей. Еще немного информации для размышления: CA и IIS. Так же, на этапе планирования было решено использовать OCSP Online Responder в иерархии PKI.

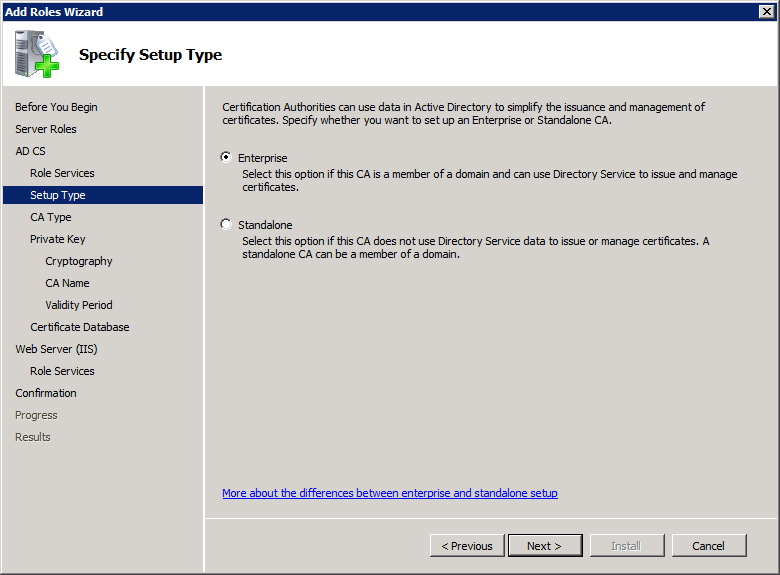

Выбор типа устанавливаемого CA

Естественно Enterprise. Standalone нужен совершенно для других целей, да и ставить его на доменную машину не стоит.

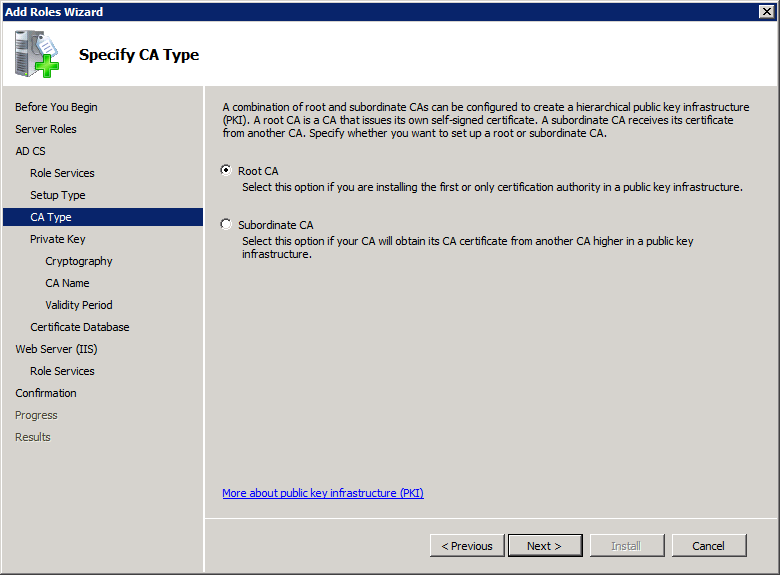

Выбор типа CA

Сейчас создается «всё в одном». Root CA и Issuing CA будут жить вместе.

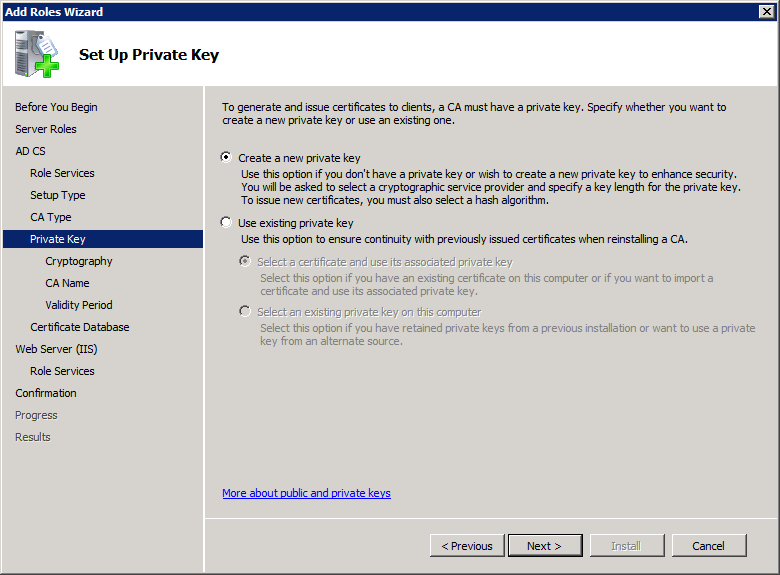

Установка Private Key

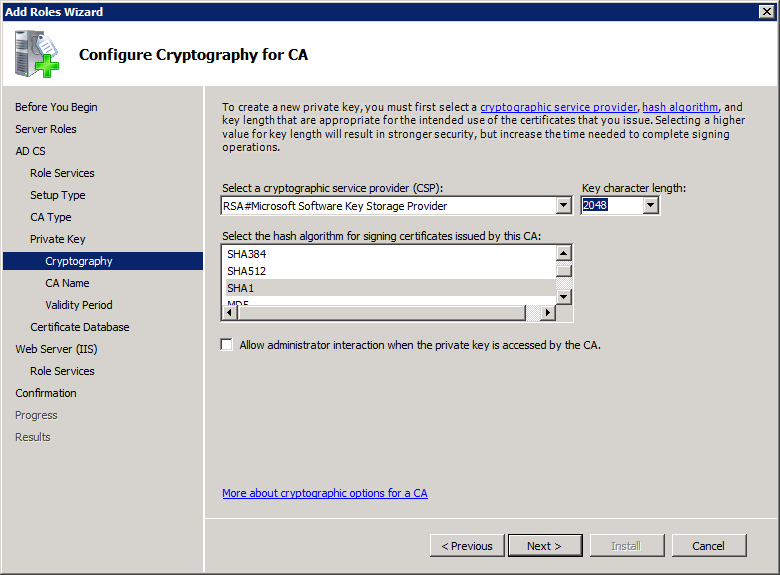

Криптография

Криптопровайдер: RSA#Microsoft Software Key Storage Provider

Длина ключа: 2048

Не стоит выбирать больше ради совместимости. Впрочем, если есть абсолютная уверенность, что все устройства, которым нужно будет проверять ключи в состоянии проверить ключ длиной 4096, можно выбрать больше.

Алгоритм подписи: SHA1

Выбор SHA1 тоже ради совместимости. Подробнее: SHA-2 support on Windows XP.

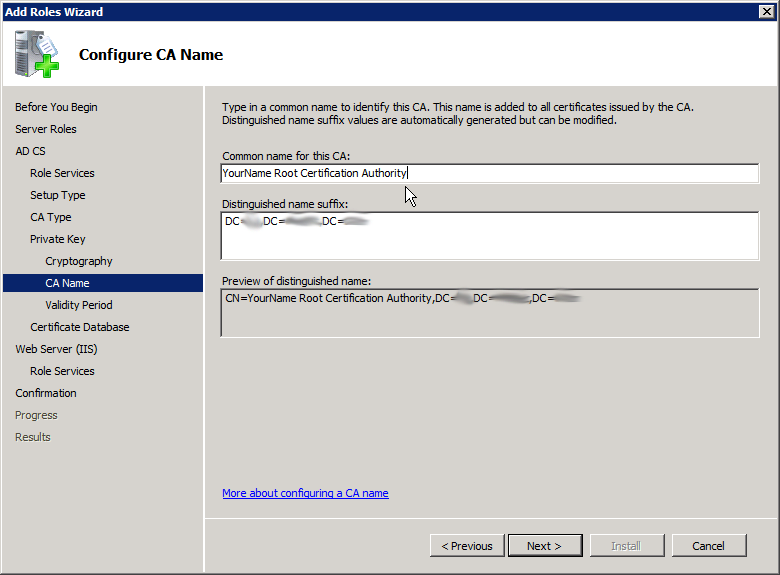

Имя CA

Опять же ради совместимости не стоит использовать ничего кроме ASCII. Спец-символы тоже не рекомендуются. Длина поля 64 символа для латиницы, 37 в случае использования русских символов. Более подробно о выборе имени для CA можно прочесть в статье Certification Authority Naming в technet.

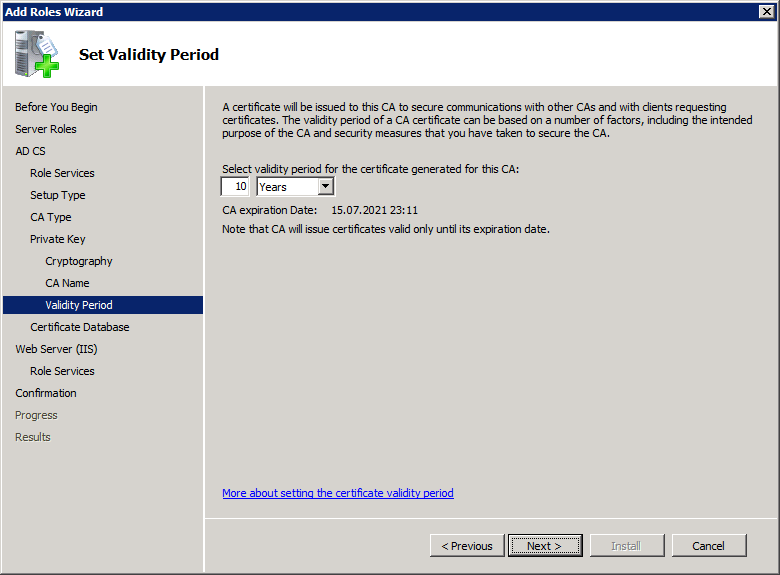

Срок действия сертификата CA

Исходить стоит из требований к CA. Для выбранной иерархии, 5-10 лет вполне нормально. Немного рекомендаций.

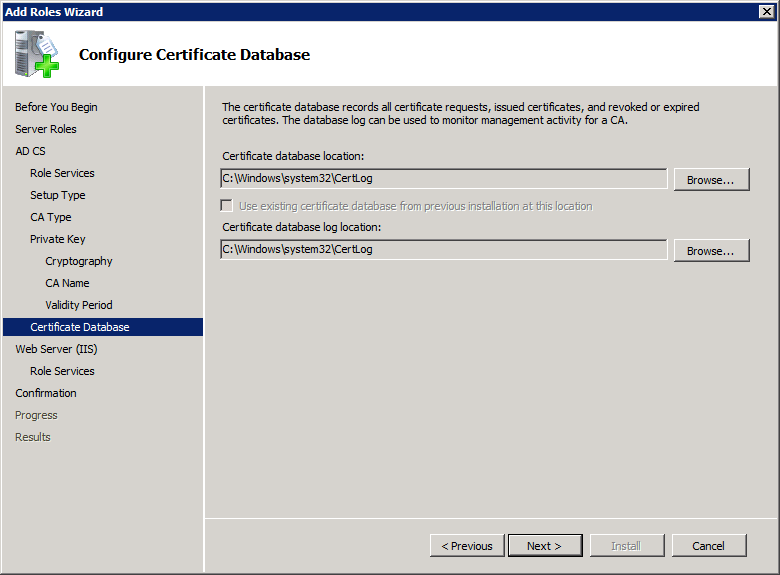

Расположение базы данных CA

Путь по умолчанию, предлагаемый при развертывании роли не соответствует Best Practice, которую рекомендует Microsoft, поскольку есть шанс разрастания логов и проблем с нехваткой места на системном разделе.

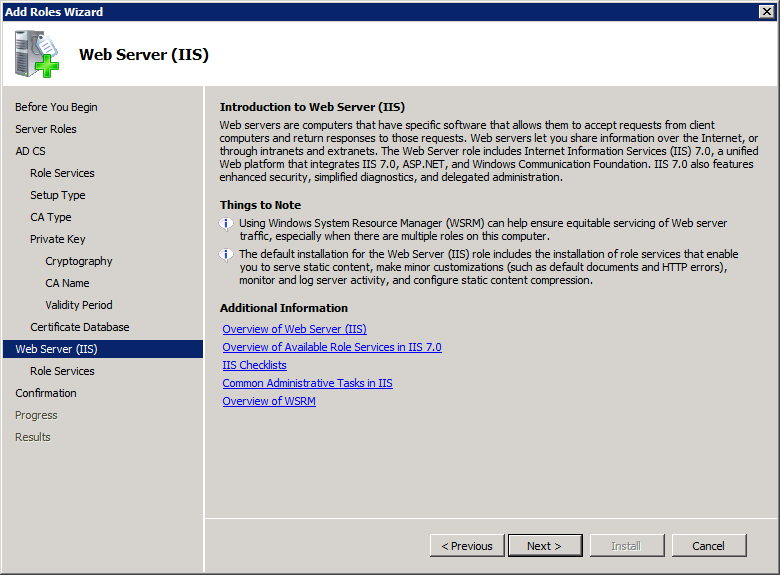

Установка IIS

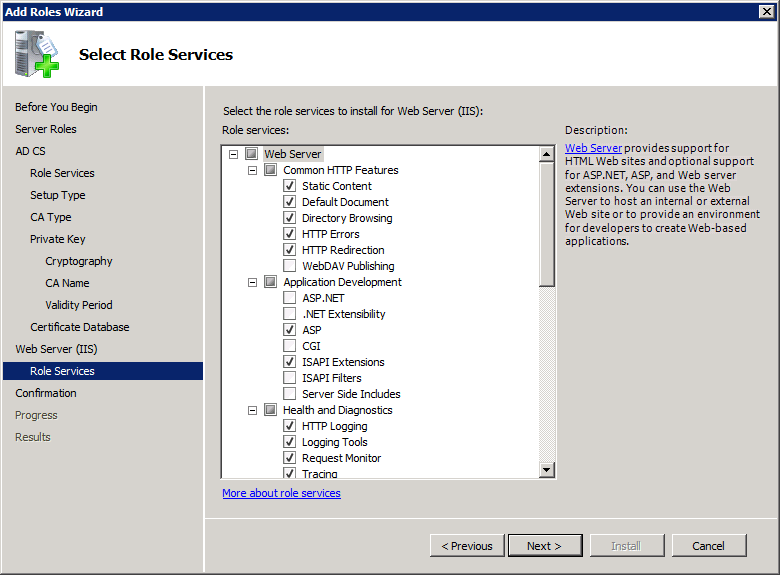

Выбор компонентов IIS

Лучше ставить по умолчанию. Не рекомендуется добавлять сервисы к автоматически добавляемым ролям. При необходимости, можно позже доставить.

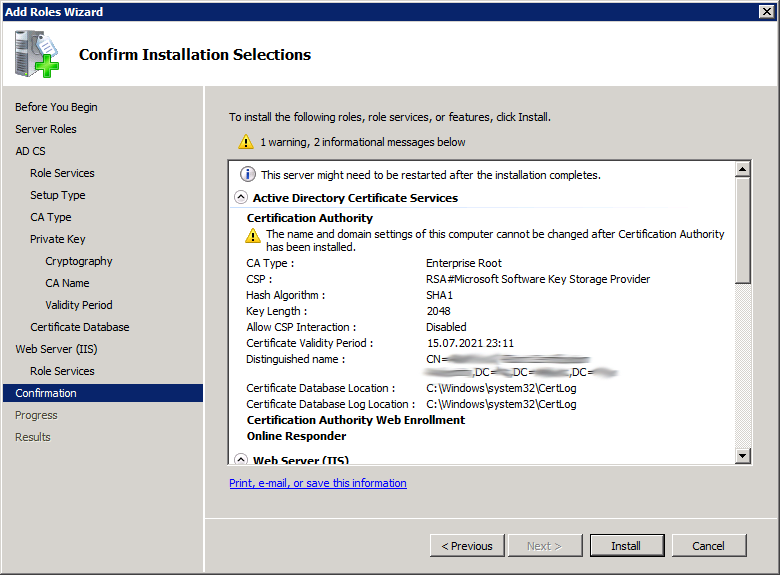

Подтверждение введенных данных

Стоит перепроверить, все ли данные были введены так, как требуется. Исправить что-либо потом будет мягко говоря сложно, если вообще возможно.