Проверка Certification Authority

Эта статья является частью серии статей про упрощенную установку Certification Authority (CA) в тестовом окружении.

Сразу после установки роли AD CS в домене, Certification Authority не готов к выпуску сертификатов в соответствии с выполненным планированием. Необходимо было настроить CA. Теперь следует проверить всё ли правильно было сделано.

Отсутствие выданных сертификатов

При конфигурировании CA вносились изменения в параметры издаваемых сертификатов. Необходимо убедится, что ни один сертификат не был издан недонастроенным сервером CA. Для этого запустите оснастку certsrv.msc и проверьте список Issued Certificates. Там должно быть пусто.

Доверие к Root CA в домене

Самоподписной сертификат только что созданного Root CA автоматически добавляется в дефолтную групповую политику домена. Соответственно информация об этом распространится автоматически по мере автоматического обновления групповых политик. В Event Log можно увидеть информацию об этом, и средство проверки правильности установки:

Active Directory Certificate Services added the root certificate of certificate chain 0 to the downloaded Trusted Root Certification Authorities Enterprise store on the CA computer. This store will be updated from the Certification Authorities container in Active Directory the next time Group Policy is applied. To verify that the CA certificate is published correctly in Active Directory, run the following command: certutil -viewstore «ldap:///CN=<CAName>,CN=Certification Authorities,CN=Public Key Services,CN=Services,CN=Configuration,DC=ad,DC=example,DC=com?cACertificate?base?objectClass=certificationAuthority» (you must include the quotation marks when you run this command). If the root CA certificate is not present, use the Certificates console on the root CA computer to export the certificate to a file, and then run the following command to publish it to Active Directory: Certutil -dspublish %certificatefilename% Root.

Все просто, проверяем распространение сертификата при помощи команды приведенной в event log‘е:

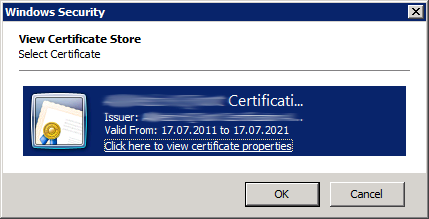

C:\>certutil -viewstore "ldap:///CN=<CAName>,CN=Certification Authorities,CN=Public Key Services,CN=Services,CN=Configuration,DC=ad,DC=example,DC=com?cACertificate?base?objectClass=certificationAuthority"

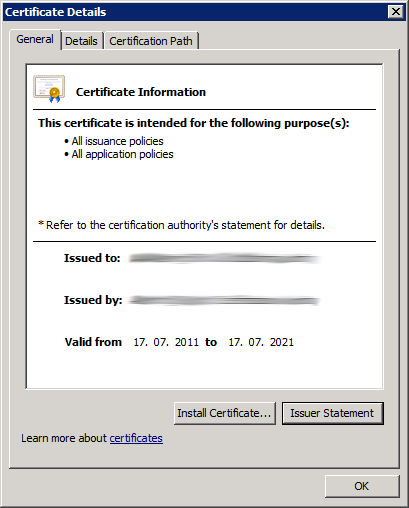

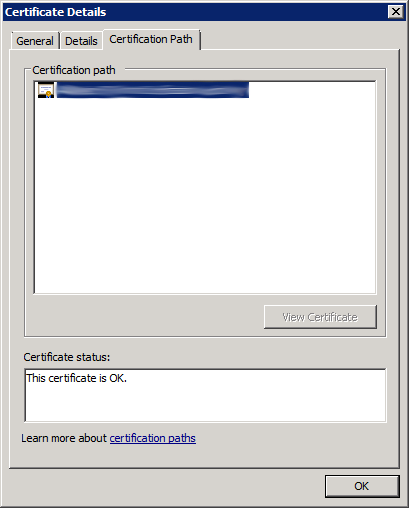

Кликните по Click here to view certificate properties и убедитесь, что к сертификату есть доверие. Должно быть так:

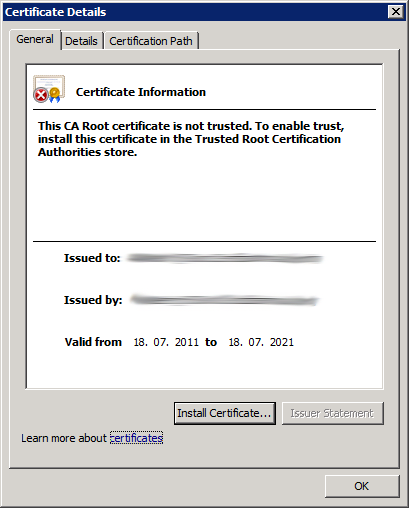

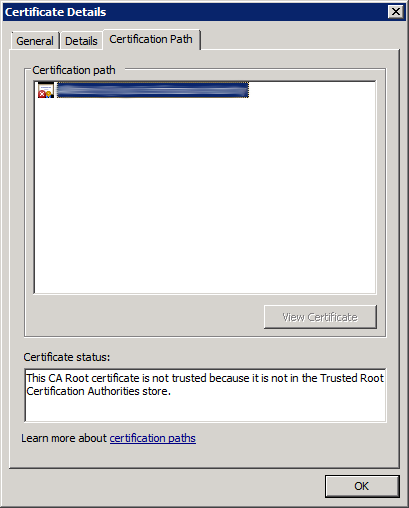

а не так: